Los socios de la junta ahora están implementando actualizaciones de BIOS recién horneadas basadas en el firmware AGESA 1.2.0.3e de AMD. Las actualizaciones están diseñadas para parchear una falla de seguridad que podría permitir a los piratas informáticos leer datos confidenciales almacenados dentro del TPM (módulo de plataforma de confianza), a través de VideoCardz. Al menos para algunos fabricantes, esta actualización del BIOS es una calle única; No puede volver a una versión anterior una vez que la instale.

Los piratas informáticos pueden explotar este defecto de seguridad activando una lectura fuera de los límites más allá de la rutina TPM2.0. Al hacerlo, estos usuarios no autorizados pueden obtener acceso a datos confidenciales o interrumpir la funcionalidad del TPM en su conjunto. Esto proviene de un error (CVE-2025-2884), clasificado 6.6 (medio) en la escala CVSS, en la biblioteca de módulos TPM2.0, que se refiere al código estandarizado que los chips TPM 2.0 usan para varias funciones.

Mientras que el firmware AGESA 1.2.0.3E solo se dirige a procesadores basados en AM5, el error de seguridad que aborda impacta una gama mucho más amplia de CPU AMD. Por lo tanto, es mejor consultar el boletín de seguridad oficial para determinar si hay una mitigación disponible para su procesador. Lo que hace que este error en particular sea su accesibilidad, ya que puede explotarse utilizando privilegios de modo de usuario estándar, lo que significa que un atacante no necesita acceso a nivel de núcleo. Esta es una diferencia significativa con respecto a las vulnerabilidades anteriores, incluida una que podría ejecutar microcódigo sin firmar pero requerido acceso a nivel de núcleo.

Los procesadores impactados incluyen una amplia gama de procesadores Ryzen entre Athlon 3000 “Dali” / Ryzen 3000 “Matisse” y Ryzen 9000 “Granite Ridge” en el escritorio, y entre Ryzen 3000 móvil “Picasso” y Ryzen AI 300 “Strix Point” en Mobile. Del mismo modo, todas las CPU de la estación de trabajo de Threadripper 3000 “Castle Peak” a Threadripper 7000 “Storm Peak” también son vulnerables a este error. Dicho esto, los parches para la mayoría de estos procesadores se han desplegado en diferentes plazos en los últimos meses. Las CPU basadas en AM5 son las más recientes y son las últimas en recibir la actualización.

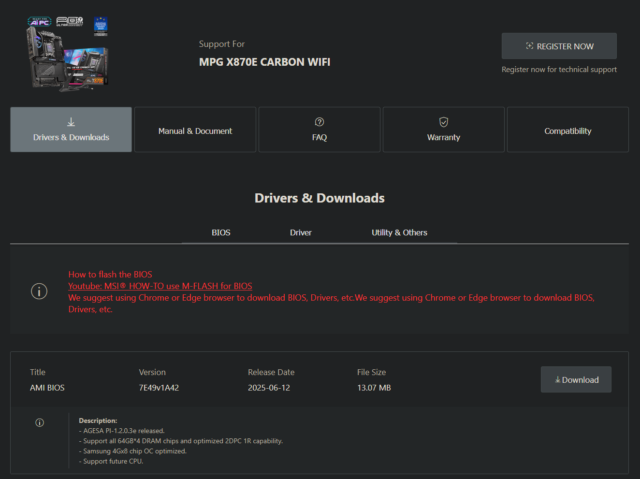

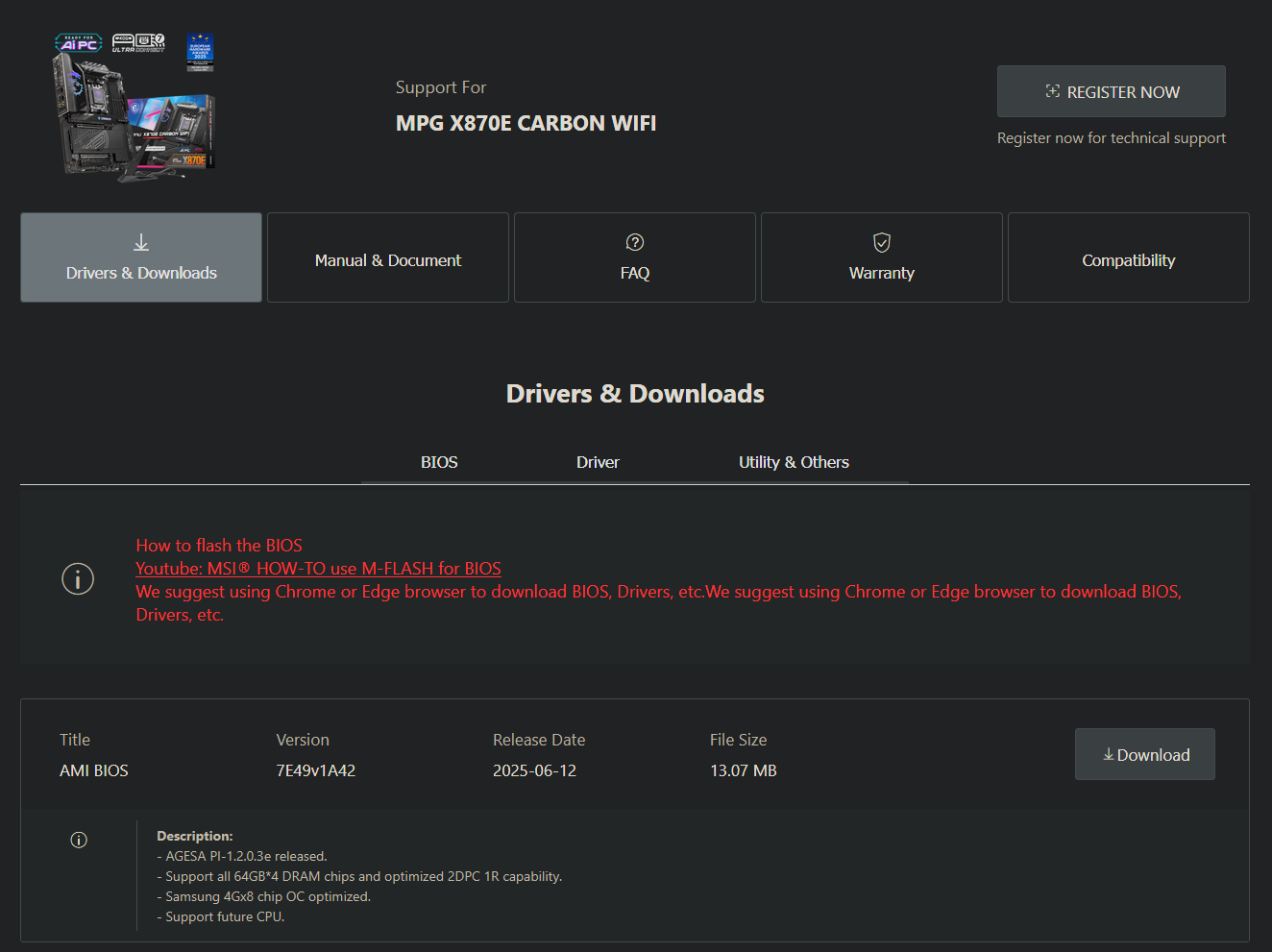

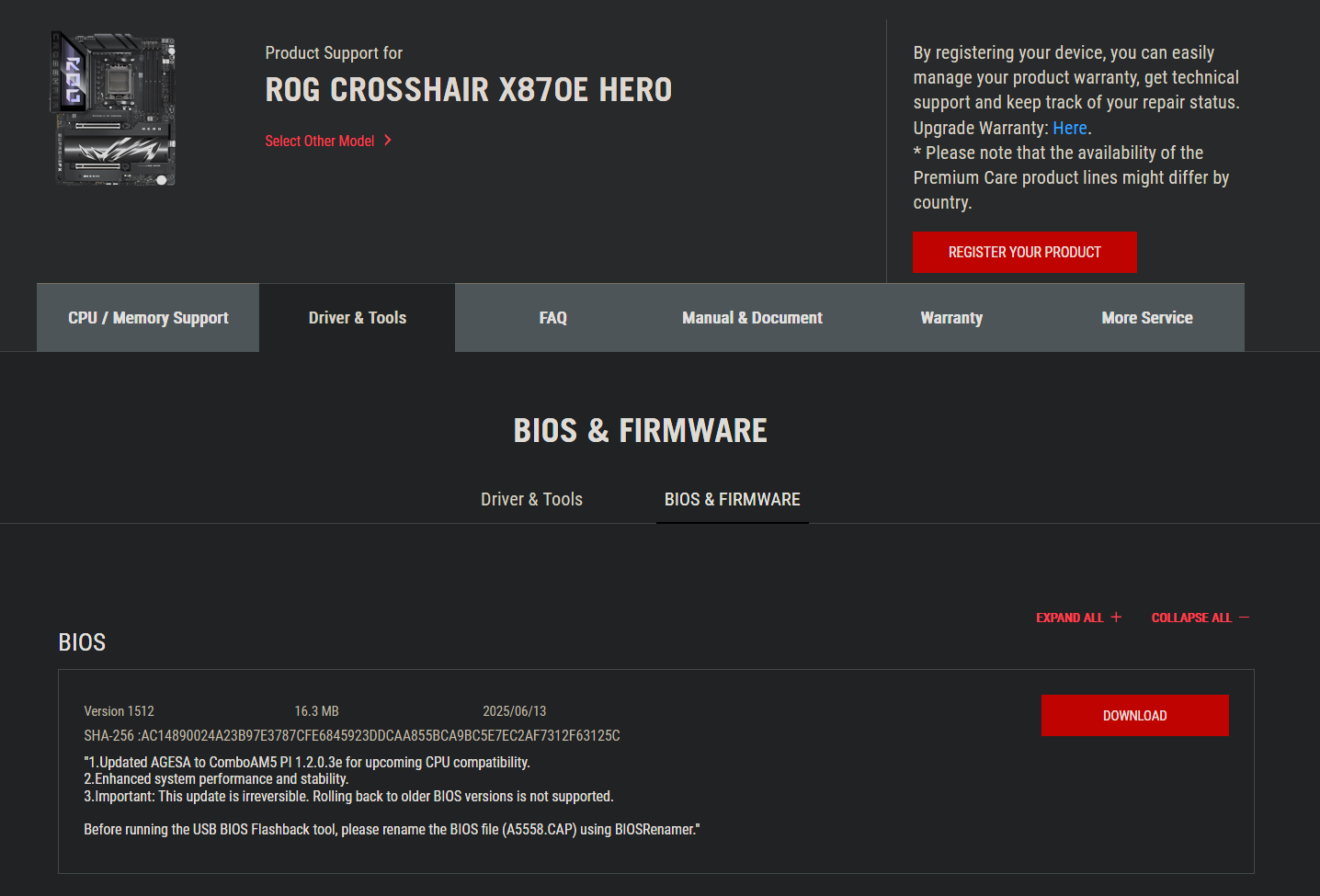

Varios socios de placa base, incluidos ASUS y MSI, han comenzado a implementar actualizaciones de BIOS basadas en el nuevo firmware AGESA 1.2.0.3E. Además de corregir la falla TPM antes mencionada, este firmware también agrega soporte para una nueva y próxima CPU Ryzen, probablemente aludiendo a los procesadores de la Serie Ryzen 9000F. Es mejor consultar la página de soporte de su proveedor de placa base para ver si hay un nuevo BIOS disponible y actualizar en consecuencia.

Seguir Hardware de Tom en Google News Para obtener nuestras noticias, análisis y revisiones actualizadas en sus feeds. Asegúrese de hacer clic en el botón Forzar.